Общие сведения

UserGate использует защищенный протокол HTTPS для управления устройством, может перехватывать и дешифровать транзитный трафик пользователей, передаваемый по протоколу SSL (HTTPS, SMTPS, POP3S), а также может производить авторизацию администраторов в веб-консоль на основе их сертификатов.

Для выполнения данных функций NGFW использует различные типы сертификатов:

|

Наименование |

Описание |

|---|---|

|

SSL веб-консоли |

Используется для создания безопасного HTTPS-подключения администратора к веб-консоли NGFW. |

|

SSL Captive-портала |

Используется для создания безопасного HTTPS-подключения пользователей к странице авторизации Captive-портала, для отображения страницы блокировки, для отображения страницы Logout Captive-портала и для работы ftp-прокси. Этот сертификат должен быть выпущен со следующими параметрами:

По умолчанию используется подписанный с помощью сертификата инспектирование SSL сертификат, выпущенный для домена auth.captive, со следующими параметрами:

Если администратор не загрузил свой собственный сертификат для обслуживания этой роли, то NGFW самостоятельно в автоматическом режиме перевыпускает данный сертификат при изменении администратором одного из доменов на странице Настройки (домены для auth.captive, logout.captive, block.captive, ftpclient.captive, sslvpn.captive). |

|

SSL инспектирование |

Сертификат класса удостоверяющего центра. Он используется для генерации SSL-сертификатов для интернет-хостов, для которых производится перехват HTTPS, SMTPS, POP3S трафика. Например, при перехвате HTTPS-трафика сайта yahoo.com оригинальный сертификат, выданный: Subject name = yahoo.com Issuer name = VeriSign Class 3 Secure Server CA --- G3, подменяется на Subject name = yahoo.com Issuer name = компания, как она указана в сертификате центра сертификации, заведенного в NGFW. Данный сертификат также используется для создания сертификата по умолчанию для роли SSL Captive-портала. |

|

SSL инспектирование (промежуточный) |

Промежуточный сертификат в цепочке удостоверяющих центров, которая использовалась для выдачи сертификата для инспектирования SSL. Для корректной работы необходим только публичный ключ сертификата. |

|

SSL инспектирование (корневой) |

Корневой сертификат в цепочке удостоверяющих центров, которая использовалась для выдачи сертификата для инспектирования SSL. Для корректной работы необходим только публичный ключ сертификата. |

|

Пользовательский сертификат |

Сертификат, который назначается пользователю NGFW. Пользователь может быть, как заведен локально, так и получен из LDAP. Сертификат может быть использован для авторизации пользователей при их доступе к опубликованным ресурсам с помощью правил reverse-прокси. |

|

УЦ авторизации веб-консоли |

Удостоверяющий центр авторизации администраторов для доступа к веб-консоли. Для успешной авторизации сертификат администратора должен быть подписан сертификатом этого типа. |

|

SAML server |

Используется для работы NGFW с сервером SSO SAML IDP. Подробно о настройке работы NGFW с сервером авторизации SAML IDP смотрите в соответствующем разделе руководства. |

|

Веб-портал |

Сертификат, используемый для веб-портала. Если данный сертификат не указан явно, то NGFW использует сертификат SSL Captive-портала, выпущенный сертификатом для инспектирования SSL. Подробно о настройке веб-портала смотрите в соответствующем разделе руководства. |

Сертификатов для SSL веб-консоли, SSL Captive-портала и сертификатов SSL-инспектирования может быть несколько, но только один сертификат каждого типа может быть активным и использоваться для выполнения своих задач. Сертификатов типа УЦ авторизации веб-консоли может быть несколько, и каждый из них может быть использован для проверки подлинности сертификатов администраторов.

Для того чтобы создать новый сертификат, необходимо выполнить следующие действия:

|

Наименование |

Описание |

|---|---|

|

Шаг 1. Создать сертификат |

Нажать на кнопку Создать в разделе Сертификаты. |

|

Шаг 2. Заполнить необходимые поля |

Указать значения следующих полей:

|

|

Шаг 3. Указать, для чего будет использован данный сертификат |

После создания сертификата необходимо указать его роль в NGFW. Для этого необходимо выделить необходимый сертификат в списке сертификатов, нажать на кнопку Редактировать и указать тип сертификата (SSL веб-консоли, инспектирование SSL, УЦ авторизации веб-консоли). В случае, если вы выбрали SSL веб-консоли, NGFW перезагрузит сервис веб-консоли и предложит вам подключиться уже с использованием нового сертификата. Сертификат инспектирования SSL начинает работать немедленно после того, как его выбрали. Более детально об инспектировании HTTPS смотрите в главе Инспектирование SSL. |

NGFW позволяет экспортировать созданные сертификаты и импортировать сертификаты, созданные на других системах, например, сертификат, выписанный доверенным удостоверяющим центром вашей организации.

Для экспорта сертификата необходимо:

|

Наименование |

Описание |

|---|---|

|

Шаг 1. Выбрать сертификат для экспорта |

Выделить необходимый сертификат в списке сертификатов. |

|

Шаг 2. Экспортировать сертификат |

Выбрать тип экспорта:

|

Для импорта сертификата необходимо иметь файлы сертификата и --- опционально --- приватного ключа сертификата и выполнить следующие действия:

|

Наименование |

Описание |

|---|---|

|

Шаг 1. Начать импорт |

Нажать на кнопку Импорт. |

|

Шаг 2. Заполнить необходимые поля |

Указать значения следующих полей:

|

Использование корпоративного УЦ для создания сертификата инспектирования SSL

Если в компании уже существует внутренний УЦ или цепочка удостоверяющих центров, то можно указать в качестве сертификата для инспектирования SSL сертификат, созданный внутренним УЦ. В случае, если внутренний УЦ является доверяемым для всех пользователей компании, то перехват SSL будет происходить незаметно, пользователи не будут получать предупреждение о подмене сертификата.

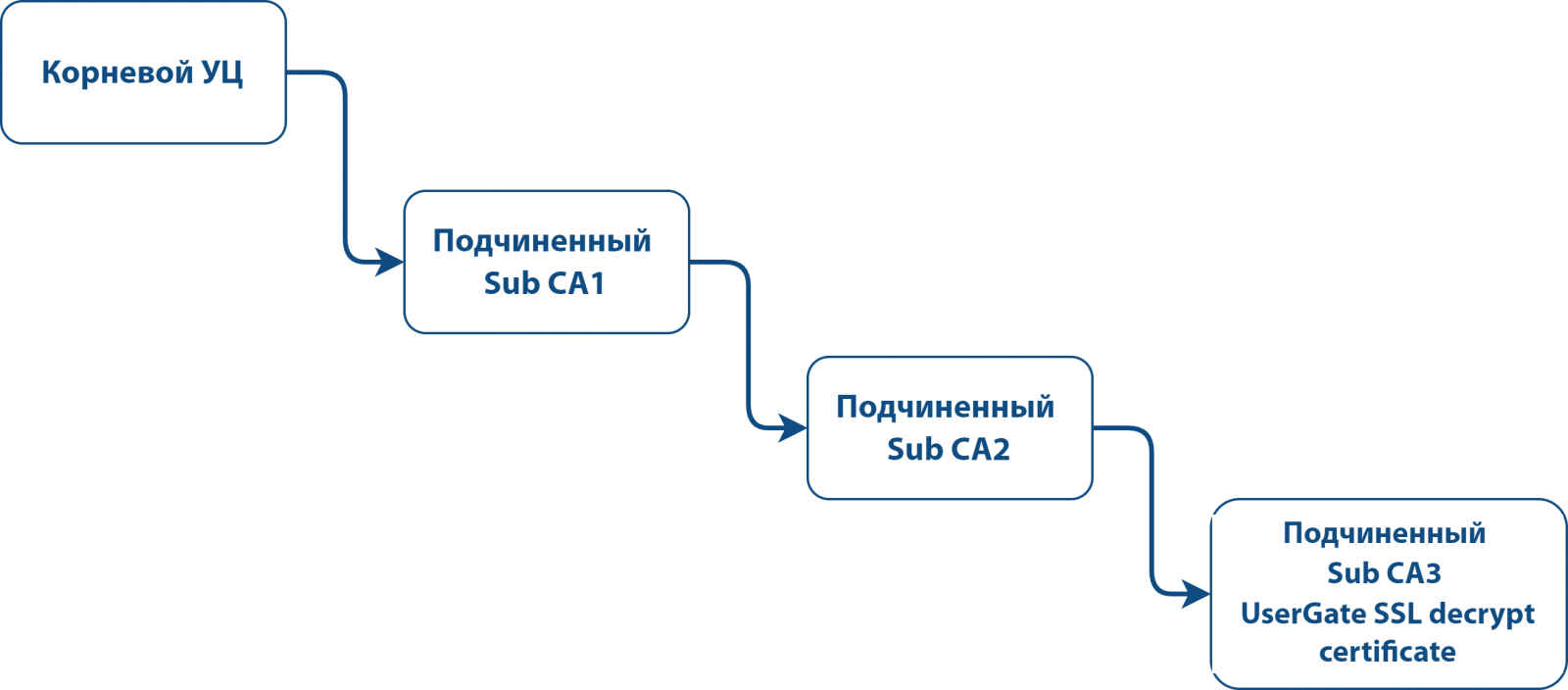

Рассмотрим более подробно процедуру настройки NGFW. Допустим, что в организации используется внутренний УЦ на базе Microsoft Enterprise CA, интегрированный в Active Directory. Структура УЦ следующая:

Пример структуры корпоративного УЦ

Необходимо выписать с помощью Sub CA2 сертификат для UserGate и настроить его в качестве сертификата для инспектирования SSL. Необходимо выписать сертификат NGFW SSL decrypt в качестве удостоверяющего центра.

Для выполнения этой задачи следует выполнить следующие шаги:

|

Наименование |

Описание |

|---|---|

|

Шаг 1. Создать CSR-запрос на создание сертификата в UserGate. |

Нажать на кнопку Создать ➜ Новый CSR. Заполнить необходимые поля и создать CSR. Будет создан приватный ключ и файл запроса. С помощью кнопки Экспорт скачать файл запроса. |

|

Шаг 2. Создать сертификат на основе подготовленного CSR. |

В Microsoft CA создать сертификат на основе полученного на предыдущем шаге CSR-файла с помощью утилиты certreq: certreq.exe -submit -attrib "CertificateTemplate:SubCA" HTTPS_csr.pem или с помощью веб-консоли Microsoft CA, указав в качестве шаблона «Подчиненный центр сертификации». Обратитесь к документации Microsoft за более подробной информацией. По окончании процедуры вы получите сертификат (публичный ключ), подписанный УЦ Sub CA2. |

|

Шаг 3. Скачать полученный сертификат. |

Из веб-консоли Microsoft CA скачать созданный сертификат (публичный ключ). |

|

Шаг 4. Загрузить сертификат в созданный ранее CSR. |

В NGFW выбрать созданный ранее CSR и нажать кнопку Редактировать. Загрузить файл сертификата и нажать Сохранить. |

|

Шаг 5. Указать тип сертификата -- инспектирование SSL. |

В NGFW выбрать созданный ранее CSR и нажать кнопку Редактировать. В поле Используется указать SSL инспектирование. |

|

Шаг 6. Скачать сертификаты для промежуточных УЦ (Sub CA1 и Sub CA2). |

В веб-консоли Microsoft CA выбрать и скачать сертификаты (публичные ключи) для УЦ Sub CA1 и Sub CA2. |

|

Шаг 7. Загрузить сертификаты Sub CA1 и Sub CA2 в UserGate. |

С помощью кнопки Импорт загрузить скачанные на предыдущем шаге сертификаты для Sub CA1 и Sub CA2. |

|

Шаг 8. Установить тип --- инспектирование SSL (промежуточный) для сертификатов Sub CA1 и Sub CA2. |

В NGFW выбрать загруженные сертификаты и нажать кнопку Редактировать. Указать в поле Используется --- Инспектирование SSL (промежуточный) для обоих сертификатов. |

|

Шаг 9. Загрузить сертификат Root CA в NGFW (опционально). |

С помощью кнопки Импорт загрузить корневой сертификат организации в NGFW. С помощью кнопки Редактировать указать в поле Используется --- Инспектирование SSL (корневой). |