UserGate поддерживает 2 типа кластеров:

1. Кластер конфигурации. Узлы, объединенные в кластер конфигурации, поддерживают единые настройки в рамках кластера.

2. Кластер отказоустойчивости. До 4-х узлов кластера конфигурации могут быть объединены в кластер отказоустойчивости, поддерживающий работу в режиме Актив-Актив или Актив-Пассив. Возможно собрать несколько кластеров отказоустойчивости.

Ряд настроек уникален для каждого из узлов кластера, например, настройка сетевых интерфейсов и IP-адресация. Список уникальных настроек:

|

Наименование |

Описание |

|

Настройки, уникальные для каждого узла |

Настройки Log Analyzer |

Для создания кластера конфигурации необходимо выполнить следующие шаги:

|

Наименование |

Описание |

|

|

Шаг 1. Выполнить первоначальную настройку на первом узле кластера |

Смотрите главу Первоначальная настройка |

|

|

Шаг 2. Настроить на первом узле кластера зону, через интерфейсы которой будет выполняться репликация кластера |

|

|

|

Шаг 3. Указать IP-адрес, который будет использоваться для связи с другими узлами кластера |

В разделе Управление устройством в окне Кластер конфигурации выбрать текущий узел кластера и нажать на кнопку Редактировать. Указать IP-адрес интерфейса, входящего в зону, настроенную на шаге 2 |

|

|

Шаг 4. Сгенерировать Секретный код на первом узле кластера |

В разделе Управление устройством нажать на кнопку Сгенерировать секретный код. Полученный код скопировать в буфер обмена. Данный секретный код необходим для одноразовой авторизации второго узла при добавлении его в кластер |

|

|

Шаг 5. Подключить второй узел в кластер |

Подключиться к веб-консоли второго узла кластера, выбрать язык установки. Указать интерфейс, который будет использован для подключения к первому узлу кластера и назначить ему IP-адрес. Оба узла кластера должны находиться в одной подсети, например, интерфейсам eth2 обоих узлов назначены IP-адреса 192.168.100.5/24 и 192.168.100.6/24. В противном случае необходимо указать IP-адрес шлюза, через который будет доступен первый узел кластера. Указать IP-адрес первого узла, настроенный на шаге 3, вставить секретный код и нажать на кнопку Подключить. Если IP-адреса кластера, настроенные на шаге 2, назначены корректно, то второй узел будет добавлен в кластер и все настройки первого кластера реплицируются на второй |

|

|

Шаг 6. Назначить зоны интерфейсам второго узла |

В веб-консоли второго узла кластера в разделе Сеть-->Интерфейсы необходимо назначить каждому интерфейсу корректную зону. Зоны и их настройки получены в результате репликации данных с первого узла кластера |

|

|

Шаг 7. Настроить параметры, индивидуальные для каждого узла кластера (опционально) |

Настроить шлюзы, маршруты, параметры OSPF, BGP, индивидуальные для каждого из узлов |

До четырех узлов кластера конфигурации можно объединить в отказоустойчивый кластер. Самих кластеров отказоустойчивости может быть несколько. Поддерживаются 2 режима - Актив-Актив и Актив-Пассив. Режим Актив-Пассив поддерживает синхронизацию пользовательских сессий, что обеспечивает прозрачное для пользователей переключение трафика с одного узла на другой.

В режиме Актив-Пассив один из серверов выступает в роли Мастер-узла, обрабатывающего трафик, а остальные - в качестве резервных. Для кластера указывается один или более виртуальных IP-адресов. Переключение виртуальных адресов с главного на один из запасных узлов происходит при следующих событиях:

* Запасной сервер не получает подтверждения о том, что главный узел находится в сети, например, если он выключен или отсутствует сетевая доступность узлов

* На главном узле настроена проверка доступа в интернет (смотрите раздел Настройка шлюзов), и доступ в интернет отсутствует через любой из настроенных шлюзов

* Сбой в работе ПО UserGate.

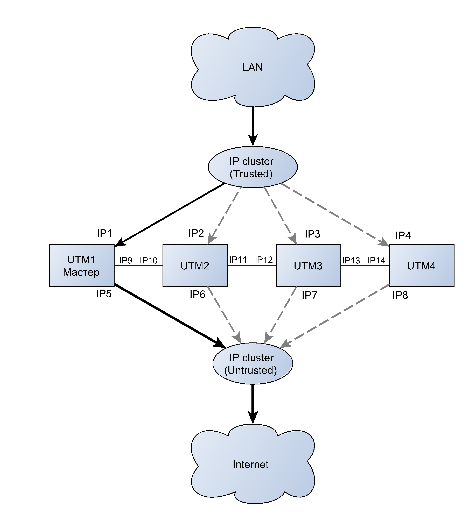

Ниже представлена пример сетевой диаграммы отказоустойчивого кластера в режиме Актив-Пассив. Интерфейсы настроены следующим образом:

* Зона Trusted: IP1, IP2, IP3, IP4 и IP cluster (Trusted)

* Зона Untrusted: IP5, IP6, IP7, IP8 и IP cluster (Untrusted)

* Зона Cluster: IP9, IP10, IP11, IP12. Интерфейсы в зоне Cluster используются для репликации настроек

Оба кластерных IP-адреса находятся на узле UTM1. Если узел UTM1 становится недоступным, то оба кластерных IP-адреса перейдут на следующий сервер, который станет мастер сервером, например, UTM2.

Рисунок 1 Отказоустойчивый кластер в режиме Актив-Пассив

В режиме Актив-Актив один из серверов выступает в роли Мастер-узла, распределяющего трафик на все остальные узлы кластера. Поскольку IP-адрес кластера находится на Мастер-узле, то Мастер-узел отвечает на ARP-запросы клиентов. Выдавая последовательно MAC-адреса всех узлов отказоустойчивого кластера, Мастер-узел обеспечивает равномерное распределение трафика на все узлы кластера, учитывая при этом необходимость неразрывности пользовательских сессий. Для кластера указывается один или более виртуальных IP-адресов. Перемещение роли Мастер-узла на один из запасных узлов происходит при следующих событиях:

* Запасной сервер не получает подтверждения о том, что главный узел находится в сети, например, если он выключен или отсутствует сетевая доступность узлов

* На главном узле настроена проверка доступа в интернет, и доступ в интернет отсутствует через любой из настроенных шлюзов

* Сбой в работе ПО UserGate.

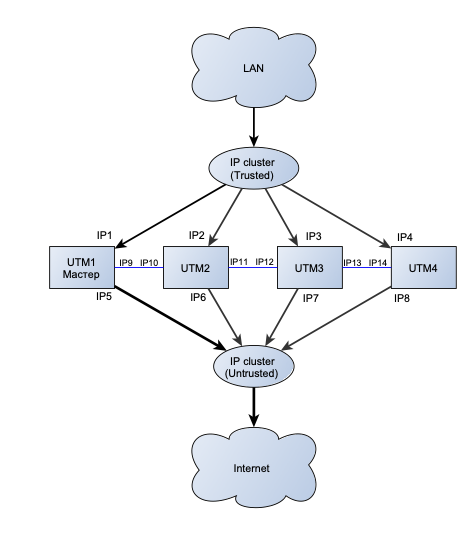

Ниже представлен пример сетевой диаграммы отказоустойчивого кластера в режиме Актив-Актив. Интерфейсы настроены следующим образом:

* Зона Trusted: IP1, IP2, IP3, IP4 и IP cluster (Trusted)

* Зона Unrusted: IP5, IP6, IP7, IP8 и IP cluster (Untrusted)

* Зона Cluster: IP9, IP10, IP11, IP12. Интерфейсы в зоне Cluster используются для репликации настроек (поддержка кластера конфигурации)

Оба кластерных IP-адреса находятся на узле UTM1. Если узел UTM1 становится недоступным, то оба кластерных IP-адреса перейдут на следующий сервер, который станет мастер сервером, например, UTM2.

Рисунок 2 Отказоустойчивый кластер в режиме Актив-Актив

Важно! Для корректной обработки трафика необходимо, что бы обратный трафик от сервера к клиенту вернулся через тот же узел UserGate, через который он был инициирован от клиента, то есть, что бы сессия пользователя всегда проходила через один и тот же узел кластера. Самое простое решение данной задачи -- это использование NAT из сети клиента в сеть сервера (NAT из Trusted в Untrusted).

Для создания отказоустойчивого кластера необходимо выполнить следующие шаги:

|

Наименование |

Описание |

|

|

Шаг 1. Создать кластер конфигурации |

Создать кластер конфигурации, как это описано на предыдущем шаге |

|

|

Шаг 2. Настроить зоны, интерфейсы которых будут участвовать в отказоустойчивом кластере |

|

|

|

Шаг 3. Создать кластер отказоустойчивости |

В разделе Управление устройством-->Кластер отказоустойчивости нажать на кнопку Добавить и указать параметры кластера отказоустойчивости |

|

|

Шаг 4. Указать виртуальный IP-адрес для хостов auth.captive, logout.captive, block.captive, ftpclient.captive |

Если предполагается использовать авторизацию с помощью Captive-портала, то необходимо, чтобы системные имена хостов auth.captive и logout.captive, которые используются процедурами авторизации в Captive, резолвились в IP-адрес, назначенный в качестве кластерного виртуального адреса. Более детально эти параметры описаны в разделе Настройка устройства |

Параметры отказоустойчивого кластера:

|

Наименование |

Описание |

|

Вкл |

Включение/отключение отказоустойчивого кластера |

|

Название |

Название отказоустойчивого кластера |

|

Описание |

Описание отказоустойчивого кластера |

|

Режим кластера |

Режим отказоустойчивого кластера: * Актив-Актив - нагрузка распределяется на все узлы кластера * Актив-Пассив - нагрузка идет на Мастер-узел и переключается на запасной узел в случае недоступности Мастер-узла |

|

Синхронизировать сессии |

Включает режим синхронизации пользовательских сессий между всеми узлами, входящими в кластер отказоустойчивости. Включение данной опции делает переключение пользователей с одного устройства на другое прозрачным для пользователей, но добавляет существенную нагрузку на платформу UserGate. Имеет смысл только для режима кластера Актив-Пассив |

|

Мультикаст идентификатор кластера |

В одном кластере конфигурации может быть создано несколько кластеров отказоустойчивости. Для синхронизации сессий используется определенный мультикастовый адрес, определяемый данным параметром. Для каждой группы кластеров отказоустойчивости, в которой должна поддерживаться синхронизация сессий, требуется установить уникальный идентификатор |

|

Идентификатор виртуального роутера (VRID) |

Идентификатор виртуального роутера должен быть уникален для каждого VRRP-кластера в локальной сети. Если в сети не присутствуют сторонние кластеры VRRP, то рекомендуется оставить значение по умолчанию |

|

Узлы |

Выбираются узлы кластера конфигурации для объединения их в кластер отказоустойчивости. Здесь же можно назначить роль Мастер-сервера одному из выбранных узлов |

|

Виртуальные IP-адреса |

Назначаются виртуальные IP-адреса и их соответствие интерфейсам узлов кластера |